Um cracker colocou à venda um banco de dados contendo um total de 34 milhões de registros de usuários de 17 empresas de diversas partes do mundo, frutos de violações de dados, segundo informações do site BleepingComputer. Entre as vítimas estão a brasileira educacional Geekie e o time de futebol Athletico.

Lista das 17 empresas violadas na última quarta-feira (28). Imagem: BleepingComputer/Reprodução

O fato se tornou público na qurta passada (28), após negociadores criarem um tópico em um fórum hacker para comercializar os dados. De acordo com o site, um deles afirmou que são apenas intermediários e não são responsáveis pelas invasões. Quando questionado sobre como o autor conseguiu o acesso a todos os sites, disse não ter certeza se o cracker gostaria de divulgar.

Normalmente os dados obtidos por violações são vendidos em privado, como mostra a imagem acima. Após um tempo, esses bancos de dados são liberados gratuitamente nos fóruns hackers para aumentar a “moral” do invasor.

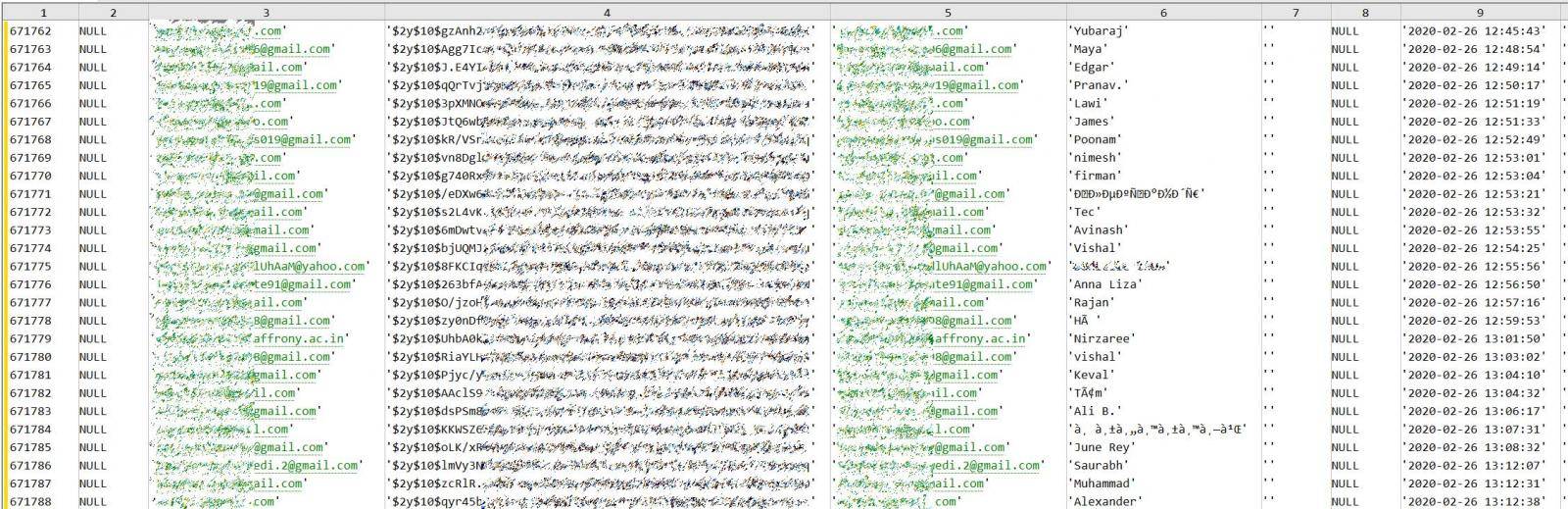

Site educacional brasileiro Geekie, com 8,1 de usuários registrados, teve banco de dados violado. Imagem: BleepingComputer/Reprodução

Abaixo, as informações de cada serviço exposto pela violação, segundo o negociador dos bancos de dados:

- Redmart.lazada.sg: emails, senhas com hash SHA1, mailing and billing addresses, full name, phone numbers, partial credit cards numbers and exp dates

- Everything5pounds.com: e-mails, senhas com hash, nome, gênero, número de telefone

- Geekie.com.br: e-mails, senhas com hash de bcrypt-sha256/sha512, nomes de usuário, nomes, DoB, gênero, número de celular, números de CPF

- Cermati.com: e-mails, senha bcrypt, nome, endereço, telefone, rendimento, banco, número fiscal, número de identificação, sexo, trabalho, empresa, nome de solteira da mãe

- Clip.mx: e-mail, telefone

- Katapult.com: e-mail, senha pbkdf2-sha256/desconhecido, nome

- Eatigo.com: e-mail, senha md5, nome, telefone, gênero, id do Facebook e token

- Wongnai.com: e-mail, senha md5, IP, id do facebook e twitter, nomes, data de nascimento, telefone, CEP

- Toddycafe.com: e-mail, senha desconhecida, nome, telefone, endereço

- Game24h.vn: e-mail, senha md5, nome de usuário, data de nascimento, nome

- Wedmegood.com: e-mail, senha sha512, telefone, id do Facebook

- W3layouts.com: e-mail, senha bcrypt, ip, país, cidade, estado, telefone, nome

- Apps-builder.com: e-mail, senha md5crypt, ip, nome, país

- Invideo.io: e-mail, senha bcrypt, nome, telefone

- Coupontools.com: e-mail, senha bcrypt, nome, telefone, sexo, data de nascimento

- Athletico.com.br: e-mail, senha md5, nome, CPF, data de nascimento

- Fantasycruncher.com: e-mail, senha bcrypt/sha1, nome do usuário, IP

De acordo com a BleepingComputer, os endereços de e-mails expostos correspondem a contas de 13 dos 17 serviços supostamente violados; os sites Clip.mx, Katapult, CouponTools e Aps-builder.com. não foram possíveis verificar.

| Companhia | Usuários registrados | Exposto? |

| Geekie.com.br | 8,1 milhões | Não |

| Clip.mx | 4,7 milhões | Não |

| Wongnai.com | 4,3 milhões | Sim, via e-mail |

| Cermati.com | 2,9 milhões | Não |

| Everything5pounds.com | 2,9 milhões | Não |

| Eatigo.com | 2,8 milhões | Não |

| Katapult.com | 2,2 milhões | Não |

| Wedmegood.com | 1,3 milhão | Não |

| RedMart | 1,1 milhão | Sim |

| Coupontools.com | 1 milhão | Não |

| W3layouts.com | 789 mil | Não |

| Game24h.vn | 779 mil | Não |

| Invideo.io | 571 mil | Não |

| Apps-builder.com | 386 mil | Não |

| Fantasycruncher.com | 227 mil | Não |

| Athletico.com.br | 162 mil | Não |

| Toddycafe.com | 129 mil | Não |

O que fazer se você tem uma conta nesses sites?

Caso for um dos usuários de algum dos sites listados, por segurança, deve presumir que foram violados e trocar a senha de acesso.

Se utilizar a mesma senha violada em outros sites, será preciso também modificá-las. Lembre-se de não usar a mesma senha para outros serviços, o uso exclusivo evita que uma violação em um site afete outros que em que você possui uma conta.