Uma análise realizada pelos pesquisadores de segurança Mantas Sasnauskas, do site cybernews, James Clee e Roni Carta revelou um fato preocupante: roteadores Wi-Fi da marca chinesa JetStream, vendidos nos EUA exclusivamente pelo Walmart, vem de fábrica com uma backdoor que permite a execução remota de código e controle dos dispositivos conectados à rede.

A mesma pesquisa revelou que roteadores de baixo custo de outra marca chinesa, a Wavlink, vendidos na Amazon e eBay contém a mesma backdoor. De fato, Jetstream e Wavlink parecem ser subsidiárias de uma mesma empresa, a chinesa Winstars Technology Ltd.

Roteadores Jetstream, como este modelo “gamer” da imagem, chamam a atenção pelo baixo custo e podem ser encontrados por apenas US$ 40 em lojas e no site do Walmart nos EUA.

Sobre o que o motivou a iniciar a pesquisa, Clee afirma que “estava interessado em ver quanto esforço as empresas estavam dedicando à segurança, então decidi que seria um bom hobby comprar tecnologia chinesa barata na Amazon e ver o que eu poderia descobrir”.

Após encontrar indícios da backdoor, Clee entrou em contato com Sasnauskas e Carta, que relembra: “Após falar com James sobre sua descoberta, imediatamente comecei a procurar por outras empresas usando o mesmo firmware, e descobri que os aparelhos da Jetstream também são vulneráveis. A pesquisa foi interessante e nos permitiu compreender de onde a vulnerabilidade veio, e como um malfeitor poderia tirar proveito dela”

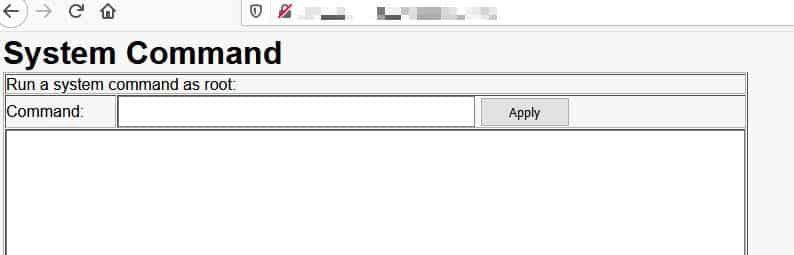

A backdoor não parece ter sido resultado de um erro de configuração no firmware dos roteadores. Pelo contrário, tem todas as características de ser algo proposital, com uma interface web que permite a qualquer um enviar e executar comandos no roteador.

Interface para execução remota de comandos nos roteadores da Jetstream e Wavlink. Imagem: cybernews / Reprodução.

O mais preocupante é que a botnet Mirai, que em 2016 deixou quase 1 milhão de pessoas sem acesso à internet na Alemanha, está ativamente explorando a backdoor e infectando os roteadores. Segundo os pesquisadores, imediatamente após conectar um dos aparelhos à internet uma tentativa de conexão foi feita, usando a backdoor para transferir um arquivo com o malware responsável por converter o roteador em um “bot” a serviço da rede.

Os roteadores também tem um script para vasculhar as redes Wi-Fi da vizinhança e tentar se conectar a elas. “Isso levanta várias questões. Porque uma empresa precisaria criar e deixar este script na máquina? Com ele, um agressor poderia comprometer não só o roteador e sua rede, mas também as redes vizinhas. Isto não é e não deveria ser uma prática comum, não neste contexto”, diz Sasnauskas.

Não há muito que o proprietário de um roteador afetado possa fazer. Como a backdoor é integrada ao firmware, boas práticas de segurança como mudar a senha do administrador são ineficazes. O melhor a fazer é parar de usar os equipamentos da Wavlink e Jetstream, e substituí-los por aparelhos de marcas mais tradicionais e confiáveis.

Segundo o cybernews, após receber informações sobre o aparelho da Jetstream um porta-voz do Walmart declarou: “Obrigado por trazer isto à nossa atenção. Estamos analisando a situação para entender melhor. O produto em questão está fora de estoque, e não temos planos para repô-lo”.

Fonte: Cybernews