Há alguns anos, especialistas em cibersegurança alertam sobre os riscos do ransomware, um tipo de ameaça digital que se distingue por “sequestrar” com criptografia os arquivos de um computador ou de uma rede e só liberá-los mediante o pagamento de um resgate. O ano de 2020 parece ser o ano em que essas previsões se concretizaram de uma forma palpável.

Em questão de semanas, alguns ataques bem-sucedidos a grandes empresas, que em tese deveriam ter as maiores proteções contra esse tipo de ameaça, começaram a ser noticiados. O mais notável deles atingiu a Garmin e chegou a afetar o funcionamento de seus produtos, fazendo com que seus clientes também fossem impactados pelo ataque.

No entanto, a Garmin está longe de ser a única. Apenas no mês de agosto vimos também a Canon, gigante especializada em câmeras, teve alguns de seus serviços derrubados, e agora também há o caso da Carnival, a maior operadora de cruzeiros do mundo, também foi diretamente afetada por ransomware. A fabricante automotiva Honda também teve suas operações afetadas por um ransomware conhecido como “Snake”.

Não é uma coincidência. Como explica ao Olhar Digital o analista de segurança da Kaspersky, há neste momento uma ênfase ainda maior do cibercrime neste tipo de ataque, e existem bons motivos para isso.

O primeiro deles é óbvio: a pandemia. Com mais pessoas abandonando seus escritórios em regime de urgência, muitos departamentos de TI não puderam tomar todas as precauções necessárias para fazer com que funcionários estivessem preparados para o regime de trabalho remoto com total segurança, permitindo acesso a recursos corporativos sem todos os cuidados que esse tipo de acesso exige. Como explica Assolini, isso aumenta a superfície de ataque para um cibercriminoso.

O segundo tem a ver com um novo perfil de ataque, que se aproveita de novos marcos regulatórios sobre privacidade e proteção de dados para aumentar a pressão pelo pagamento do resgate. Na última grande onda de ransomware, vista entre 2016 e 2017, o método era mais simples: os autores bloqueavam o acesso aos dados e esperavam o pagamento. No entanto, empresas com backup e redundâncias conseguiam facilmente contornar o problema. Hoje, no entanto, o ataque se tornou mais sofisticado. O cibercriminoso aproveita a invasão à rede para roubar dados importantes, incluindo informações de clientes e segredos comerciais, e só então bloqueia os arquivos. O método tende a dar mais resultados, porque novas normas como a GDPR, a lei europeia de proteção de dados, preveem uma multa pesada para o vazamento de dados de clientes, fazendo com que as empresas se vejam duplamente pressionadas a pagar: para recuperar o acesso a seus arquivos e para evitar uma multa que pode ser ainda mais cara do que o resgate.

No entanto, como Assolini deixa claro, que, apesar do aumento da pressão sobre a vítima fazer o acordo com o cibercriminoso parecer vantajoso, não é tão simples assim. Ele nota que não há qualquer garantia de que o acordo será cumprido, e existe o risco de que ele volte pedindo mais dinheiro do que inicialmente combinado. Mesmo que ele cumpra o acordo, não há como garantir que o ataque não se repetirá. Por fim, mesmo que tudo ocorra exatamente como prometido, o pagamento incentiva a prática, permitindo que os autores continuem enxergando os ataques como lucrativos.

Como acontecem estes ataques?

O método de ataque também mudou nos últimos tempos. Se em tempos passados a infiltração na rede se dava pelo famoso “phishing”. É uma técnica que envolve enganar uma vítima em potencial, normalmente por e-mail, para levá-la a abrir um arquivo maligno enviado por e-mail acreditando se tratar de algo inofensivo. Pode ser, por exemplo, um documento do Word que carregue um macro que, quando habilitado, causa a infecção da máquina e, posteriormente, da rede de uma empresa.

Como aponta Assolini, as empresas estão mais atentas e treinadas contra esse tipo de prática, mas a pandemia criou um cenário novo, com novas vulnerabilidades que estão ativamente exploradas.

Um canal que tem sido amplamente explorado graças ao home-office forçado da pandemia tem sido o Remote Desktop Protocol (RDP) do Windows, um sistema que permite controlar remotamente um computador, o que costuma ser importante para suporte técnico, por exemplo. O cibercrime, então, busca encontrar empresas que tenham ativado essa ferramenta e utilizam métodos de força bruta para encontrar a senha para penetrar no sistema, então uma política de senhas fortes é importantíssima. Uma vez que essa proteção é quebrada, é como se o autor do ataque estivesse sentado em frente à máquina, com acesso total a todas as pastas, podendo fazer o que quiser com o computador.

A única limitação à ação do cibercriminoso quando esse tipo de ataque tem sucesso são os privilégios de administrador, mas nem isso é uma garantia. Empresas costumam restringir ações de funcionários por questão de segurança, impedindo que eles, por exemplo, instalem programas sem permissão da equipe de TI. No entanto, uma série de ações podem permitir ao autor quebrar essa proteção e realizar o que se chama de escalonamento de privilégios, para conseguir acesso total à máquina.

As precauções ainda não são tomadas

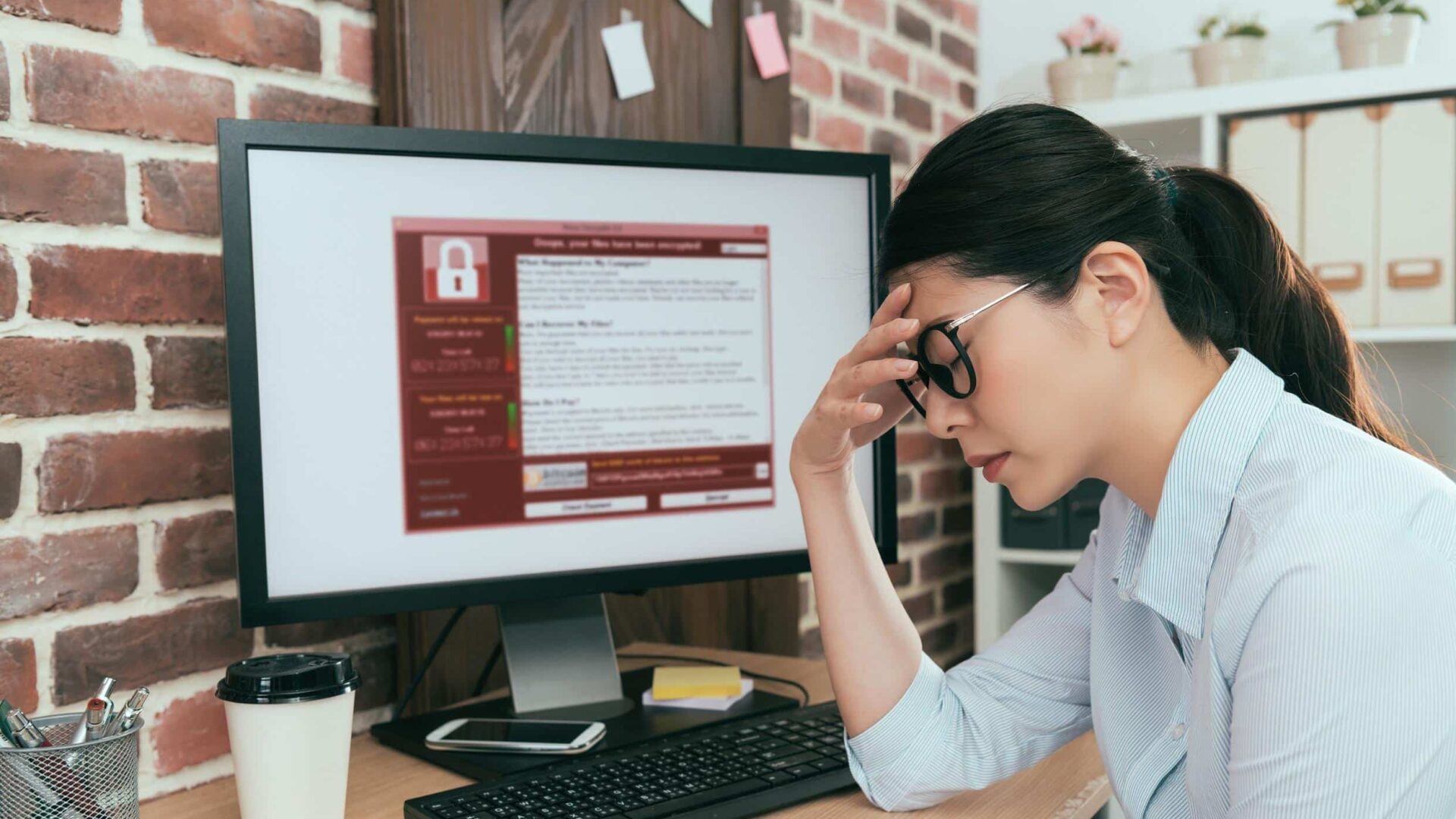

Você se lembra do WannaCry? Um dos maiores ataques da história afetou centenas de milhares de computadores pelo mundo em questão de algumas horas, bloqueando arquivos por criptografia. Assolini nota que existem evidências de que o ataque não era um ransomware comum, mas sim uma ação de sabotagem, já que o método usado para cifrar os dados era destrutivo, sem o real objetivo de permitir a sua recuperação.

Independentemente disso, o WannaCry ensinou (ou deveria ter ensinado) uma lição para administradores: a propagação do malware só se deu por uma vulnerabilidade no Windows para a qual a Microsoft já tinha liberado uma correção. Se os updates fossem instalados regularmente, o desastre teria sido evitado.

No entanto, três anos após o ataque, essa teoria não parece ainda ter sido colocado em prática, e existem duas explicações principais para que empresas continuem mantendo seus sistemas desatualizados, mas ambas giram em torno da economia de dinheiro.

A primeira delas é a pirataria. Companhias que usam o Windows pirata temem que a instalação de algum patch de segurança denuncie a irregularidade do software para a Microsoft, o que poderia trazer multas pesadíssimas. A outra é o risco de que atualizações causem perda de desempenho em máquinas antigas sem querer atualizar os computadores da empresa.

É uma escolha arriscada, mas é algo que as empresas continuam colocando na balança: os valores economizados valem os riscos de estar exposto a um ataque tão destrutivo quanto o de um ransomware? Especialmente diante das novas técnicas, que também incluem o roubo de informações sensíveis que podem ser expostas sem qualquer critério na internet.

Por que este tipo de ataque ganha força?

Porque é lucrativo. Assolini aponta que a tradição do cibercrime brasileiro é “imediatista”, como trojans bancários e clonagem de cartões de crédito, que permitem a extração rápida do dinheiro das vítimas.

O problema, para o cibercriminoso, é que este tipo de ataque é razoavelmente fácil de ser rastreado graças ao sistema bancário, que permite seguir sem grande dificuldade o destino do dinheiro.

E aí entram as criptomoedas, que já existem desde 2008, com o surgimento da Bitcoin, mas começaram a se popularizar e se diversificar (Litecoin, Ethereum, Monero e tantas outras) na primeira metade da década passada e viabilizaram um sistema de transações desregulamentado e muito mais difícil de se rastrear. O único ponto de vulnerabilidade para um cibercriminoso seria o momento em que essas criptomoedas são convertidas em dinheiro comum.

Não é exagero dizer que as criptomoedas viabilizaram os ataques de ransomware, já que até então todas as transações monetárias online poderiam ser facilmente rastreadas.